Магазин додатків для операційної системи Android має вбудовані механізми перевірки завантаження контенту на безпеку, проте вони, як правило, шукають віруси або недокументовані функції, що крадуть дані користувачів. Вчені з Університету штату Колумбія вирішили перевірити, а наскільки відповідає код самих програм в Google Play галузевим стандартам кібербезпеки. Результати були невтішними – понад 1700 додатків містили серйозні уразливості.

Основним завданням роботи дослідників було створення інструменту для відстеження криптографічних вразливостей в програмному забезпеченні. Результати випробувань розробленого ними спеціального додатка CRYLOGGER опубліковані у вигляді препринта на присвяченому комп’ютерній тематиці порталі Інституту інженерів електротехніки та електроніки (IEEE). В ході перевірки працездатності своєї розробки, колектив з Колумбійського університету обробив з її допомогою 1 780 додатків з тридцяти трьох різних категорій в Google Play.

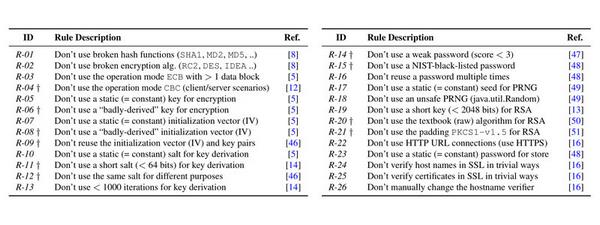

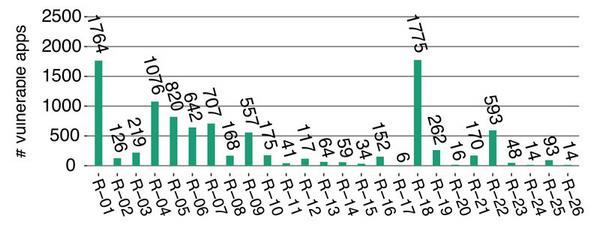

Алгоритм вивчав поведінку програм і виявляв порушення 26 складених вченими правил «хорошої» криптографії. Це зведення складається з міркувань досвідчених фахівців з кібербезпеки і результатів попередніх наукових робіт. Після того, як CRYLOGGER виявив понад 1 700 «порушників», дослідники декомпільовали 28 з цих додатків і уважно перевірили вихідний код. Робилося це, щоб переконатися у відсутності помилкових спрацьовувань перевіряючого алгоритму.

Про виявлені серйозні вади в коді дослідники вирішили повідомити 306 розробникам найбільш популярних з оброблених додатків. Відповідей на такий зворотний зв’язок було неймовірно мало – всього 18, причому лише 8 відреагували на перше повідомлення, іншим довелося писати кілька разів. Іншими словами, дуже невелика кількість творців програм, завантажених багато сотень тисяч разів, стурбовані питаннями кібербезпеки у своїх продуктах.

Левова частка обстежених програм порушують всього три вельми критичних правила: використовують небезпечний генератор псевдовипадкових чисел (# 18) і недостатньо стійкі хеш-функції (# 1), а також застосовують зчеплення блоків шифротекста (CBC) в клієнт-серверних операціях. Мова йде не просто про наявність таких програмних рішень, а використання їх в механізмах захисту даних і авторизації користувача.

Натхнення: www.popmech.ru